Cyberbedrohungen als

stetig wachsende Gefahr

Professioneller Schutz auch für kleine Betriebe existenziell wichtig

stetig wachsende Gefahr

Anfang dieses Jahres wurde laut Bundesamt für Sicherheit in der Informationstechnik (BSI) der bislang größte gemessene Schaden durch neuartige Schadsoftware (Malware) registriert. Mittlerweile geraten auch immer mehr kleine und mittelständische Unternehmen in den Fokus von Cyberkriminellen. Trotzdem werden gerade von kleineren Unternehmen die Gefahren unterschätzt – mit teils fatalen Folgen.

Stellen Sie sich vor, Sie haben keinen Zugriff auf Ihren Computer, können keine Kunden-/Lieferantendaten einsehen, keine Bestellungen tätigen, keinen Auftrag bearbeiten, keine Rechnung schreiben, keine Gehaltsabrechnungen erstellen – kurz: Sie können Ihren Betrieb nicht oder nur sehr eingeschränkt aufrechterhalten. Genau das passiert nach einem sog. Ransomware-Angriff, eine der verbreitetsten Angriffsmethoden, die Unternehmen jeder Größe betrifft. Die Folgen eines tage- oder wochenlangen Ausfalls der Computersysteme können verheerend sein, im schlimmsten Fall führen sie zur Betriebsaufgabe. Trotzdem schätzen kleinere Unternehmen das Gefahrenpotenzial immer noch falsch ein. Den Irrglauben, man habe keine wichtigen Daten, sei deshalb für Cyberkriminelle unwichtig, mussten schon so manche teuer bezahlen. Auch wenn die IT in der Regel nicht das Kerngeschäft eines Unternehmens darstellt, ist es fast immer davon abhängig. IT-Sicherheit sollte deshalb unbedingt ernstgenommen werden.

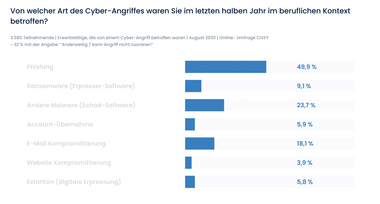

Weit verbreitete Cyberbedrohungen

Malware

Malware, eine Abkürzung von malicious software (bösartige Software), steht als allgemeiner Begriff für verschiedene Arten von Bedrohungen für die Sicherheit eines IT-Systems – z.B. Viren, Spyware, Würmer, Trojaner, Rootkits, Ransomware usw. Jede dieser Bedrohungen stellen für sich schon eine Gefahr dar, erscheinen aber oft als Cocktail. Man fängt sich also meist nicht nur eine einzige Malware-Art ein, im Schlepptau befinden sich noch weitere. Antiviren-Programme alleine reichen leider meist nicht zur Gefahrenabwehr.

Explizit hervorzuheben ist Ransomware, weil dadurch seit einiger Zeit weltweit massive Schäden angerichtet werden. Dabei handelt es sich um eine gefährliche Trojaner-Spezies, die sämtliche Daten so verschlüsselt, dass man keinen Zugriff mehr darauf hat. Durch eine Nachricht erhält man eine Lösegeldforderung, die eine Entschlüsselung nach erfolgreicher Zahlung (meist in virtueller Währung wie Bitcoin) verspricht. Eine Garantie, dass durch die Bezahlung tatsächlich eine Entschlüsselung erfolgt und nicht eine weitere Erpressung nach sich zieht, gibt es nicht.

Waren es früher rein Lösegeldforderungen, so schlagen Cyberkriminelle inzwischen meist mehrfach Profit aus Ransomware-Angriffen. Zum Beispiel werden die gekaperten (Zugangs-) Daten verkauft, Zugriff auf Bank- und Aktienkonten werden genutzt, E-Mail-Adressen werden für betrügerische Aktivitäten verwendet oder es folgen zusätzliche persönliche Erpressungsversuche mit erlangten Privatinformationen.

Ransomware-Angriffe ziehen sich quer durch alle Branchen und Unternehmensgrößen, besonders anfällig sind aber kleinere Unternehmen, die oftmals wenige bis gar keine Schutzmaßnahmen getroffen haben und somit wesentlich leichter angreifbar sind. Große Unternehmen sind zwar hinsichtlich der Höhe der Lösegeldforderungen „gewinnbringender“, aber auch schwerer zu attackieren.

Phishing/Social Engineering

Auch Phishing steht in der Hitliste der Cyberangriffe ganz oben. Es gibt verschiedene Arten von Phishing, alle haben aber das Ziel, an wertvolle Informationen/Daten zu kommen, alle erreichen dies durch gezielte Täuschung. Über die raffinierte Methode „Social Engineering“ nutzen Angreifer ganz gezielt menschliche Schwächen aus.

Durch Phishing erlangte Daten/Informationen werden verkauft und/oder für andere/weitere Cyber-Straftaten genutzt. Ein kriminelles, leider aber sehr lukratives "Geschäftsmodell".

Die gängigsten Phishing-Methoden sind kompromittierte Anhänge oder Links in E-Mails, aber auch auf Social Media. Es gibt nach wie vor E-Mails, die aufgrund fehlerhafter Rechtschreibung oder schlecht gemachten Inhalts sofort auffallen. Profis schicken hingegen perfekte E-Mails, meist sogar mit persönlicher Ansprache.

Große Gefahr – auch und besonders – für kleine Unternehmen

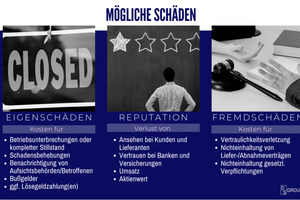

Während große Unternehmen die resultierenden Schäden eines Cyberangriffs meist auffangen können, stellen die Konsequenzen für kleine Betriebe unter Umständen eine existenzielle Bedrohung dar. Prinzipiell gilt: Unternehmen mit mangelnden Sicherheitsvorkehrungen ermöglichen den Cyberkriminellen ein leichtes Spiel und werden entsprechend oft bevorzugt. Faktoren wie Unternehmensgröße oder Umsatz spielen bei der Auswahl fast keine Rolle – somit ist jede Firma potenziell der Gefahr von Angriffen ausgesetzt.

Wenn z.B. Daten durch einen Ransomware-Angriff verschlüsselt werden, so kann das Unternehmen nicht mehr darauf zugreifen. Und das kostet in vielerlei Hinsicht Geld. Neben Betriebsausfallkosten und eventueller Schadensersatzforderungen kann unter Umständen auch eine Bußgeldzahlung hinzukommen. Schlimmstenfalls muss das geforderte Lösegeld bezahlt werden. Aber auch die Reputation eines Unternehmens kann langfristig durch einen Ausfall leiden.

Wurden zuvor keine Sicherheitsmaßnahmen getroffen, so bleibt manchmal als einziger Ausweg die Zahlung der Lösegeldforderung. Die Summe variiert von Fall zu Fall, ist aber meistens finanziell sehr belastend. Vor allem kleine und mittelständische Unternehmen können sich die geforderte Summe fast gar nicht leisten – somit stellt ein Cyberangriff viele Unternehmen bei unzureichender IT-Sicherheit vor folgenschwere Probleme.

Die effektivsten Schutzmaßnahmen

Es gibt grundlegende Schutzvorkehrungen, die jedes Unternehmen durchführen und einrichten sollte. Sofern die entsprechende IT-Kompetenz im Betrieb nicht im Haus ist, sollten die Basics von Fachleuten (IT-Systemhaus) übernommen werden. Die Kosten dafür sind bedeutend geringer als ein möglicher Schaden durch einen Cyberangriff.

Konsequentes Patch Management: Halten sie Ihren Antiviren-Schutz, jegliche Software und das Betriebssystem stets aktuell. Ständige Aktualisierung reduziert die Gefahr von Angriffen

Administratorenrechte verwalten: Die Installationsprivilegien sollten bei einem IT-Mitarbeiter und/oder betreuenden IT-Systemhaus liegen. Dies verhindert, dass Endbenutzer schädliche Software installieren.

Makros, Plug-ins: Deaktivieren Sie die automatische Ausführung von Makros und grenzen sie die Verwendung von Browser-Plug-ins weitestgehend ein.

Spamfilter mit durchdachten Regeln zum Blockieren einsetzen

Remote-Zugänge sichern

Wichtige Daten auf Netzlaufwerke mit verbundenem Backup

Netzwerke segmentieren (z.B. nach Bereichen wie Buchhaltung, Personal, etc.)

Mitarbeiterschulungen/Richtlinien: Klären Sie Mitarbeiter über Angriffsflächen und den richtigen Umgang mit E-Mails/Webseiten auf. Klare IT-Nutzungsrichtlinien erhöhen ebenfalls die Sicherheit.

Sollte es trotz aller Vorsichtsmaßnahmen zu einem Angriff kommen, können Sie durch eine ordentliche Datensicherung (Backup) Ihre Daten wiederherstellen und jegliche Erpressungsversuche ignorieren. Voraussetzung dafür ist ein optimales Sicherungskonzept, das alle Faktoren miteinbezieht, wie z.B. Rotation, Verschlüsselung, Automatisierung, Aufbewahrung an verschiedenen Orten, regelmäßige Restore-Tests, etc. Auch bei diesem enorm wichtigen Punkt kann ein IT-Systemhaus alles übernehmen und so einstellen, dass die Datensicherung automatisch läuft. Regelmäßige Restore-Tests können ebenfalls von den Experten übernommen werden.

Eine funktionsfähige Datensicherung ist nicht nur bei einem Cyberangriff wichtig. Daten können z.B. auch durch einen Festplattendefekt oder durch versehentliches Löschen verloren gehen. Eine Rückspielung der gesicherten Daten ermöglicht dann ein schnelles Weiterarbeiten.

Die größte Sicherheitsschwachstelle: Der Mensch

So wichtig technische Abwehrmaßnahmen selbstverständlich sind, sie nützen leider wenig bis gar nichts, wenn Mitarbeiter beispielsweise auf einen kompromittierten Link in einer E-Mail klicken. Auch am Telefon verraten manche unbewusst Informationen, die für Angreifer hilfreich sind.

Um Mitarbeiter für Gefahren zu sensibilisieren und ihnen das nötige Know-how zu vermitteln, sollten sie regelmäßig geschult werden. Dies kann durch externe Anbieter erfolgen, als Schulung vor Ort, aber auch online. Diese Spezialisten erstellen auch Sicherheitsrichtlinien für Mitarbeiter.

Wenn also die Belegschaft geschult ist und sich an Sicherheitsrichtlinien orientieren kann, werden die Mitarbeiter zu einer effektiven „Verteidigungslinie“.

Finanzielle Förderprogramme von Bund und Länder

Die digitale Transformation bringt viele Chancen mit sich. Um auch kleine und mittelständische Unternehmen dabei zu unterstützen, werden auf Bund- und Länderebene digitale Produkte, Prozesse, Dienstleistungen sowie die IT-Sicherheit finanziell gefördert. Der Förderzuschuss kann bis zu 90 % der Investitionssumme betragen. Auf der Seite vom Deutschen Systemhaus unter dem Reiter Unternehmensmeldungen finden Sie eine Übersicht verschiedener Fördermodelle.

Fazit

Daten (von Kunden, Lieferanten, Personal, etc.) stellen einen existentiell wichtigen Teil der meisten Unternehmen dar. Investitionen in die IT-Sicherheit sind auch für kleinere Unternehmen enorm wichtig. Durch staatliche Förderungen reduziert sich das dafür benötigte Kapital erheblich. Die Frage, ob ein Unternehmen von einer Cyberattacke betroffen sein wird, ist nicht ob, sondern wann – und inwiefern getroffene Sicherheitsvorkehrungen einen Schaden abwehren oder zumindest so gering wie möglich halten.